- English

- Español

- Português

- русский

- Français

- 日本語

- Deutsch

- tiếng Việt

- Italiano

- Nederlands

- ภาษาไทย

- Polski

- 한국어

- Türkçe

- العربية

- Svenska

- magyar

- Malay

- বাংলা ভাষার

- Dansk

- Suomi

- हिन्दी

- Pilipino

- Gaeilge

- Indonesia

- Norsk

- تمل

- český

- ελληνικά

- український

- Javanese

- فارسی

- தமிழ்

- తెలుగు

- नेपाली

- Burmese

- български

- ລາວ

- Latine

- Қазақша

- Euskal

- Azərbaycan

- Slovenský jazyk

- Македонски

- Lietuvos

- Eesti Keel

- Română

- Slovenski

- मराठी

- Srpski језик

9 nových trendov, ktoré treba sledovať v kontrole prístupu

2021-12-08

Keďže nové a vyvíjajúce sa technológie riadenia prístupu naďalej prinášajú zlepšenia výkonu, efektívnosti a nákladovej efektívnosti, potenciálne aplikácie pre tieto systémy sa rozširujú ďaleko za hranice ich tradičného nasadenia. Najmä sieťové a softvérové riešenia mali významný vplyv na rastúcu úlohu systémov kontroly prístupu v bezpečnosti, ako aj v iných oblastiach.

Ako ďalší bonus, vylepšené vlastnosti a funkčnosť umožňujú predajcom a integrátorom poskytovať svojim koncovým užívateľským zákazníkom vysoko pokročilé systémy, ktoré zlepšujú bezpečnosť a prispievajú k prevádzkovým cieľom a zároveň sa zmestia do druhu napätých rozpočtov, ktoré sa medzi organizáciami stali samozrejmosťou. všetky druhy.

Rast systémov kontroly prístupu je vzrušujúce sledovať a je dôležité mať prehľad o najnovšom vývoji. Ako pomôcku pri plánovaní budúcnosti uvádzame deväť trendov, ktoré budú mať významný vplyv na priestor riadenia prístupu.

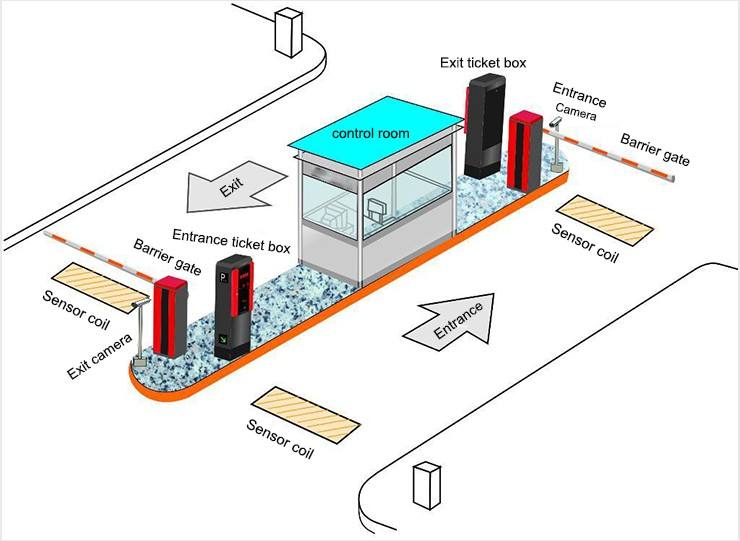

Sieťové systémy

V nadchádzajúcich rokoch už systémy kontroly prístupu nezostanú diskrétne a oddelené od iných zdrojov údajov vrátane bezpečnostných a nezabezpečených systémov. Namiesto toho budú ako sieťové systémy poskytovať informácie a inteligenciu vo forme údajov, ktoré môžu prispieť k vznikajúcemu modelu prediktívnej analýzy, čím sa zvýši schopnosť odvetvia prejsť od reaktívnej k proaktívnej bezpečnosti.

Integrované systémy poskytujú používateľom možnosť využívať jedinú riadiacu platformu na monitorovanie stavu objektu alebo miesta a zahŕňajú údaje z video sledovania, správy videa, správy návštevníkov, času a dochádzky, alarmov, snímania fotografií, odznakov, ovládania výťahov, riadenie budov a mnoho ďalších systémov. To platí pre všetky systémy založené na IP, keďže internet vecí dospieva a vyvíja sa výkonnejší softvér na spracovanie a analýzu obrovského množstva generovaných údajov.

Kompatibilita

Jednou z oblastí, kde softvérové kontroléry a ďalšie technológie žiaria, je umožnenie koncovým používateľom chrániť ich predchádzajúce aj budúce investície do riadenia prístupu. Tieto riešenia sú spätne kompatibilné, umožňujú najlepšie systémy a uľahčujú jednotnosť nových alebo existujúcich inštalácií.

Nové osvojenie si vyžaduje čas, a keďže technológie riadenia prístupu sa stávajú robustnejšími a zohrávajú väčšiu úlohu v bezpečnosti a prevádzke, bude trvať dlhé obdobia, keď budú musieť existujúce a nové riešenia existovať súčasne. Z tohto dôvodu je nevyhnutné, aby nový softvér a systémy boli spätne kompatibilné s existujúcimi investíciami do technológií. Používatelia musia mať k dispozícii viacero možností, aby sa zaistilo, že aktualizácie budú spĺňať ich bezpečnostné potreby a zároveň budú vyhovovať rozpočtovým obmedzeniam.

Niektorí výrobcovia riadenia prístupu upustili od tejto možnosti prispôsobiť sa starším ovládačom a kabeláži s ich novým softvérom, čo nanešťastie robí z nasadenia rip a nahradenie jedinú možnosť pre ich koncových používateľov. Dobrou správou je, že sú k dispozícii technológie, ktoré umožňujú použitie existujúcej analógovej krútenej dvojlinky s protokolmi 485 alebo 422 spolu s nainštalovanými čítačkami. Pri týchto riešeniach sú jedinými zariadeniami, ktoré je potrebné vymeniť, ovládače. V niektorých prípadoch môžu byť dokonca prerobené a nie vymenené, takže bude potrebné vymeniť iba centralizovaný softvér nainštalovaný na centrále. Či už jednotlivo alebo ako skupina, tieto technologické pokroky môžu prispieť k veľkým úsporám času a peňazí, čo robí predajcov, integrátorov a koncových používateľov veľmi šťastnými.

Riadená kontrola prístupu

Niektoré softvérové riešenia riadenia prístupu sú kľúčom aj pre budúci rozvoj podnikania so zákazníkmi, ktorí vlastnia staršie systémy. Spätne kompatibilné prístupové riešenia poskytujú pokročilú architektúru potrebnú na to, aby umožnili predajcom a integrátorom ponúkať riadenie prístupu ako riadenú službu. Táto príležitosť generovať opakujúce sa mesačné príjmy je teraz možná s funkcionalitou pre viacerých klientov, ktorá je schopná spravovať a ovládať viacero systémov cez jednu chrbticu podobne ako infraštruktúra, ktorá by sa nachádzala v zariadeniach, v ktorých býva viacero nájomníkov.

Spotrebiče

Nové sieťové zariadenia budú predkonfigurované pre jednoduchšie a efektívnejšie nastavenie systému na mieste, inštaláciu aplikácií a prispôsobenie. Integrované funkcie napríklad umožnia používateľom pripojiť sa k sieťovému zariadeniu spustením skratky z akéhokoľvek počítača pripojeného k sieti LAN. Tým sa výrazne skráti čas inštalácie, pretože nie je potrebné nasadzovať alebo inštalovať softvér a servery.

Za bezpečnosťou

Systémy riadenia prístupu založené na softvéri prinášajú väčší potenciál prispievať k podnikovým operáciám tým, že idú nad rámec konvenčnej sféry fyzickej bezpečnosti. Jeden príklad tohto typu inovatívnej aplikácie možno vidieť v školskom systéme, ktorý hľadal lepší spôsob riadenia študentskej premávky medzi veľkým počtom prenosných tried, ktoré sa používali počas výstavby nového zariadenia. Jednou z hlavných starostí školy bolo, aby deti počas školského dňa používali toalety a iné zariadenia, ktoré boli umiestnené v hlavnej budove školy. Administrátori hľadali spôsob, ako efektívne sledovať pohyb študentov a ísť nad rámec konvenčného používania písomných preukazov. Namiesto toho sa rozhodli vydať bezdotykové zariadenia na použitie v prístupových čítačkách v triedach a pri všetkých vchodoch do hlavnej budovy školy. To umožňuje monitorovanie umiestnení študentov s vopred určeným časom na prechádzku z triedy do hlavnej budovy a späť. Ak sa študent nepodá v stanovenom časovom rámci, systém vydá všeobecné upozornenie.

Bezdrôtové/Wi-Fi

Ako takmer vo všetkých oblastiach života, bezdrôtová a Wi-Fi technológia sa postupne dostáva do priestoru riadenia prístupu. Vzhľadom na to je dôležité, aby výrobcovia venovali pozornosť a sústredili sa na vývoj čítačiek, ktoré dokážu túto technológiu prispôsobiť. Medzi mnohé sprievodné problémy, ktoré by mohli potenciálne ovplyvniť tento trend, patrí úroveň integrácie s tradičnými systémami PACS a obavy o bezpečnosť. Tieto je potrebné starostlivo zvážiť pri výbere, odporúčaní a nasadzovaní bezdrôtových zariadení.

Pretože neexistuje žiadne univerzálne riešenie pre každú potrebu kontroly prístupu, v budúcnosti budú mať svoje miesto káblové aj bezdrôtové technológie. Preto je tiež dôležité zvážiť, ako sa káblové a bezdrôtové technológie budú prepájať a/alebo integrovať, najmä vzhľadom na rast modelu BYOD (bring your own device).

Mobil/NFC

Mnohé z nových technológií, ktoré v konečnom dôsledku pretvoria svet kontroly prístupu, pochádzajú priamo zo sveta spotrebiteľov; najmä maloobchodný sektor našiel niekoľko neuveriteľne zaujímavých aplikácií pre NFC a ďalšie údaje o polohe. Posun smerom k využívaniu týchto technológií už prebieha a bude naďalej rásť a vyvíjať sa spôsobmi, ktoré nemôžeme predvídať. Prijatie a vývoj si však vyžadujú čas a namiesto skoku do nepreverených vôd je dôležité, aby integrátori bezpečnostných systémov a koncoví používatelia uznali, že prvou úlohou kontroly prístupu je zabezpečiť bezpečnosť ľudí a majetku. Preto, hoci je dôležité, aby výrobcovia monitorovali všetky nové a vznikajúce technológie, ktoré sú k dispozícii, je ešte dôležitejšie, aby sme sledovali len tie, ktoré majú zmysel pre náš priemysel, bez toho, aby sme stratili zo zreteľa hlavný cieľ kontroly prístupu.

Splynutie s IT

Pre ľudí v IT priestore má riadenie prístupu tradične veľmi odlišnú definíciu ako vo svete fyzickej bezpečnosti. Tieto dve funkcie, ktoré kedysi riadili samostatné subjekty, sa však spájajú a stávajú sa jednou disciplínou. Pre riadenie prístupu je rozhodujúce uvedomenie si dôležitosti tohto trendu a tieto zmeny musia byť začlenené do obchodných cieľov spoločností. Už nestačí len chrániť fyzické aktíva; úlohou kontroly prístupu je kontrolovať prístup ku všetkým hodnotným aktívam vrátane informácií a iných aktív súvisiacich s IT.

Normy

PSIA, ONVIF, asociácie bezpečnostného priemyslu a ďalšie orgány pracovali na presadzovaní koncepcie štandardov pre bezpečnostné technológie, a to sú mimoriadne pozitívne ciele. Spolupráca s desiatkami výrobcov na dosiahnutí konsenzu pre tieto štandardy je zložitý proces, ale priemysel si určite uvedomuje, že je v najlepšom záujme koncových používateľov spolupracovať na dosiahnutí tohto cieľa. Plánované a vznikajúce štandardy kontroly prístupu sa určite blížia a po ich implementácii budú koncoví používatelia ťažiť zo schopnosti používať technológie a zariadenia podľa vlastného výberu na vytvorenie prístupového systému, ktorý vyhovuje ich špecifickým bezpečnostným, rozpočtovým a iným potrebám.

Ako môžete vidieť, do priestoru kontroly prístupu sa určite chystá veľa vzrušujúcich a pozitívnych zmien. Tento vývoj zmení spôsob, akým sú systémy kontroly prístupu navrhnuté, nasadené a spravované, takže pre predajcov a integrátorov je kľúčové, aby si boli vedomí týchto trendov a aby im rozumeli. Tým sa otvoria nové možnosti rastu ich zisku a zároveň poskytnú svojim zákazníkom vysoko pokročilé systémy, ktoré zvyšujú úroveň bezpečnosti tým, že riešia jedinečné požiadavky každej konkrétnej aplikácie.